Prevención de abuso RMM

Como Lunixar reduce el riesgo de LOLRMM y abuso de RMM

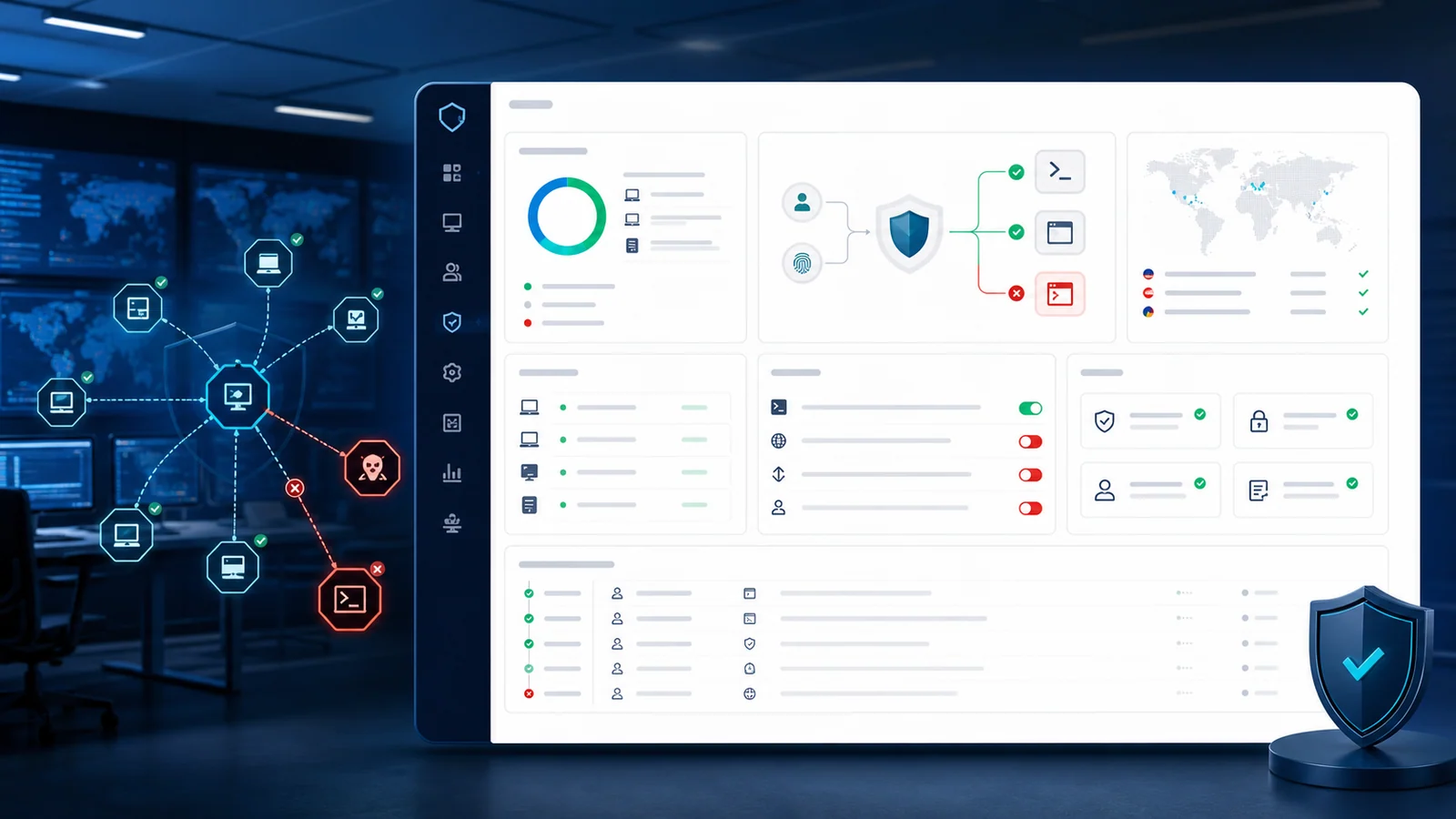

Un RMM legítimo puede convertirse en un vector de ataque si acepta tenants falsos, comandos sin control o instaladores que pueden disfrazarse. Lunixar aplica controles de ejecución, confianza temporal, auditoría, bloqueo operativo e instaladores sin renombrado para reducir ese riesgo desde la plataforma.

Controles activos y medidas en implementacion, separados sin prometer funciones pendientes como si ya estuvieran disponibles.

Modelo de defensa

El abuso se contiene antes de llegar al endpoint.

- Bloqueo de patrones descarga + ejecución para tenants sin confianza extendida.

- Confianza remota con TTL máximo de 30 dias y motivo auditado.

- Tenants restringidos o bloqueados detienen terminal, scripts, schedules, viewer o login segun el caso.

- Reglas de destinos bloqueados aplicadas en registro, terminal, scripts y schedules.

- Instaladores de agente con nombre controlado para evitar despliegues disfrazados.

- Eventos bloqueados con razón persistida en auditoría.

Controles activos

Lo que Lunixar ya aplica contra abuso de RMM

Estos controles vienen del estado actual del producto y se formulan como comportamiento activo, no como aspiracion.

Política de ejecución remota

Los tenants sin confianza extendida no pueden combinar descarga remota y ejecución. Patrones como irm | iex, curl, wget, msiexec, certutil, rundll32 o regsvr32 quedan bloqueados cuando forman una cadena de instalación o ejecución riesgosa.

Restriccion y bloqueo por tenant

Un tenant restringido pierde acceso a rutas sensibles como terminal, scripts, schedules y sesiones de visor. Un tenant bloqueado detiene login, API-key reconnect y dispatch, preservando el aislamiento de datos.

Auditoría de política

Scripts y ejecuciones bloqueadas se registran en script_logs con WasBlockedBySecurityPolicy y una razón acotada. Los cambios de confianza registran fecha, usuário y motivo.

Instaladores y enrolamiento con límites

Los instaladores de prueba tienen usos y vigencia limitados. Los enroll tokens tienen expiracion, máximo de usos y revocacion independiente. El nombre del instalador queda controlado por Lunixar y no puede renombrarse desde la plataforma para evitar archivos disfrazados.

Destinos bloqueados gestionados

Las reglas de domínio, IP y URL bloqueadas se guardan en base de datos y se aplican en registro de cuentas, cambios de correo, terminal, scripts guardados, schedules y ejecución por WebSocket.

Identidad y sesiones reforzadas

MFA TOTP, Argon2id, CSRF double-submit, security headers, protección de login por Redis, step-up MFA y sesiones revocables reducen el impacto de cuentas comprometidas.

Medidas en implementacion

Controles que endurecen el modelo contra LOLRMM

Estas medidas se presentan como trabajo de endurecimiento, no como funciones ya garantizadas en produccion.

Puntuacion de abuso por tenant

Señales como muchos instaladores, enrolamientos rápidos, comandos bloqueados frecuentes, geografia sospechosa o redes residenciales pueden alimentar una cola interna de abuso.

Catálogo de herramientas RMM conocidas

Catalogar AnyDesk, ScreenConnect, MeshAgent, Atera, TeamViewer, TacticalRMM, UltraVNC, NetSupport y similares ayuda a detectar intentos de puente o persistencia no autorizada.

Deteccion explicita de persistencia

Servicios de Windows, tareas programadas, Run/RunOnce, usuários administradores locales, excepciones de firewall, túneles reversos, systemd y cron son patrones prioritários.

Allowlist por tenant y throttling

Para tenants nuevos o no verificados, una lista de destinos permitidos y límites de ejecución más estrictos reducen la superfície de abuso masivo.

Respuesta operativa

Que pasa cuando una cuenta se comporta como vector de ataque

01

La política bloquea la acción

El comando o script no se despacha si coincide con contenido de descarga + ejecución, destino bloqueado o estado restringido del tenant.

02

El evento queda auditado

La razón técnica se conserva para revision interna, soporte y seguimiento de patrones repetidos.

03

El tenant puede restringirse

Si hay riesgo, platform admin puede restringir o bloquear el tenant sin romper el aislamiento de sus datos.

Canal de abuso

Reporta actividad sospechosa relacionada con Lunixar

Este canal esta enfocado en abuso operativo: instaladores sospechosos, uso no autorizado, domínios maliciosos o intentos de usar RMM como vector de ataque.