Prevenção de abuso RMM

Como o Lunixar reduz risco de LOLRMM e abuso de RMM

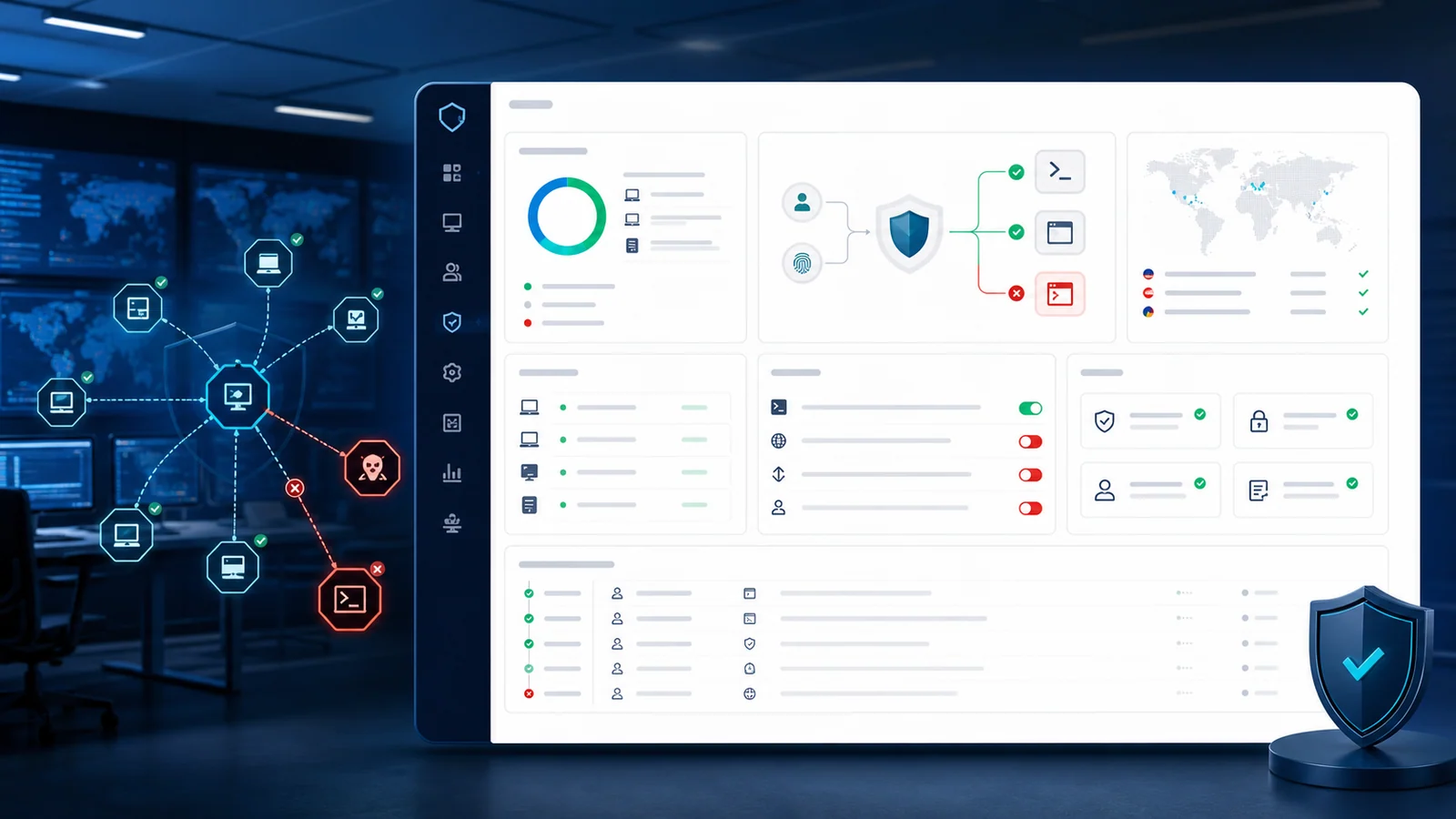

Um RMM legítimo pode virar vetor de ataque se aceitar tenants falsos, comandos sem controle ou instaladores que podem ser disfarçados. O Lunixar aplica política de execução, confiança temporária, auditoría, bloqueio operacional e instaladores sem renomeação para reduzir esse risco desde a plataforma.

Controles ativos e medidas em implementação ficam separados para não apresentar trabalho pendente como disponível.

Modelo de defesa

O abuso ? contido antes de chegar ao endpoint.

- Padrões de download + execução são bloqueados para tenants sem confiança estendida.

- Confiança de execução remota tem TTL máximo de 30 dias e motivo auditado.

- Tenants restritos ou bloqueados param terminal, scripts, schedules, viewer ou login conforme o estado.

- Regras de destinos bloqueados aplicam em cadastro, terminal, scripts e schedules.

- Instaladores de agente mantém nome controlado para evitar deploys disfarçados.

- Eventos bloqueados persistem o motivo exato da política na auditoría.

Controles ativos

O que o Lunixar j? aplica contra abuso de RMM

Estes controles vêm do estado atual do produto e estão escritos como comportamento ativo, não como roadmap.

Política de execução remota

Tenants sem confiança estendida não podem combinar download remoto e execução. Padrões como irm | iex, curl, wget, msiexec, certutil, rundll32 ou regsvr32 são bloqueados quando formam uma cadeia arriscada.

Restrição e bloqueio por tenant

Um tenant restrito perde acesso a caminhos sensíveis como terminal, scripts, schedules e sessões de viewer. Um tenant bloqueado para login, API-key reconnect e dispatch, preservando isolamento de dados.

Auditoría de política

Scripts e execuções bloqueadas são registradas em script_logs com WasBlockedBySecurityPolicy e motivo limitado. Mudanças de confiança registram timestamp, usuário e motivo.

Límites de instaladores e registro

Instaladores de teste tem uso e validade limitados. Enroll tokens tem expiração, limite de uso e revogação independente. O nome do instalador fica controlado pelo Lunixar e não pode ser renomeado pela plataforma para evitar arquivos disfarçados.

Destinos bloqueados gerenciados

Regras de domínio, IP e URL bloqueadas ficam no banco de dados e são aplicadas em cadastro, mudanças de email, terminal, scripts salvos, schedules e execução via WebSocket.

Identidade e sessões reforcadas

MFA TOTP, Argon2id, CSRF double-submit, security headers, protecao de login por Redis, step-up MFA e sessões revogaveis reduzem o impacto de contas comprometidas.

Medidas em implementação

Controles que endurecem o modelo contra LOLRMM

Estas medidas aparecem como trabalho de endurecimento, não como funcoes garantidas em producao.

Pontuação de abuso por tenant

Sinais como muitos instaladores, registros rápidos, comandos bloqueados frequentes, geografias suspeitas ou redes residenciais podem alimentar uma fila interna de abuso.

Catálogo de ferramentas RMM conhecidas

Catalogar AnyDesk, ScreenConnect, MeshAgent, Atera, TeamViewer, TacticalRMM, UltraVNC, NetSupport e similares ajuda a detectar ponte ou persistencia.

Deteccao explicita de persistencia

Serviços do Windows, tarefas agendadas, Run/RunOnce, usuários admins locais, exceções de firewall, tuneis reversos, systemd e cron são padrões prioritários.

Allowlist por tenant e throttling

Para tenants novos ou não verificados, uma lista de destinos permitidos e límites de execução mais rigidos reduzem abuso em massa.

Resposta operacional

O que acontece quando uma conta se comporta como vetor de ataque

01

A política bloqueia a ação

O comando ou script não e despachado quando combina download + execução, destino bloqueado ou estado restrito do tenant.

02

O evento fica auditado

O motivo técnico e retido para revisão interna, suporte e análise de padrões repetidos.

03

O tenant pode ser restrito

Quando há risco, platform admin pode restringir ou bloquear o tenant sem quebrar isolamento de dados.

Canal de abuso

Reporte atividade suspeita relacionada ao Lunixar

Este canal é focado em abuso operacional: instaladores suspeitos, uso não autorizado, domínios maliciosos ou tentativas de usar RMM como vetor de ataque.