Alguém consegue a sua senha.

Pode ser um phishing. Pode ser um vazamento em outro serviço onde você usou o mesmo e-mail.

Sem MFA no seu RMM, isso não é apenas uma senha comprometida.

É acesso a terminais, scripts e cada dispositivo que você gerencia.

1) Uma conta de RMM não é como as outras

Uma conta de e-mail comprometida é um problema.

Uma conta de RMM comprometida é um problema em escala.

A partir dela, alguém pode executar scripts em toda a frota, abrir terminais em dispositivos remotos, gerar instaladores e ver tudo o que está rodando em cada máquina.

Por isso a pergunta não é se você deveria proteger essa conta com MFA.

A pergunta é por que esperaria para fazer isso.

Dica prática: trate sua conta de RMM da mesma forma que trata o acesso ao servidor mais crítico da sua operação. O nível de risco é o mesmo.

2) Senhas sozinhas já não são suficientes

Vazamentos de credenciais são muito mais comuns do que parecem.

Não porque alguém tenha atacado diretamente a sua empresa.

Mas porque em algum outro serviço onde você usou o mesmo e-mail e senha, houve um vazamento. E quando essas credenciais chegam às mãos erradas, os atacantes as testam em todos os lugares.

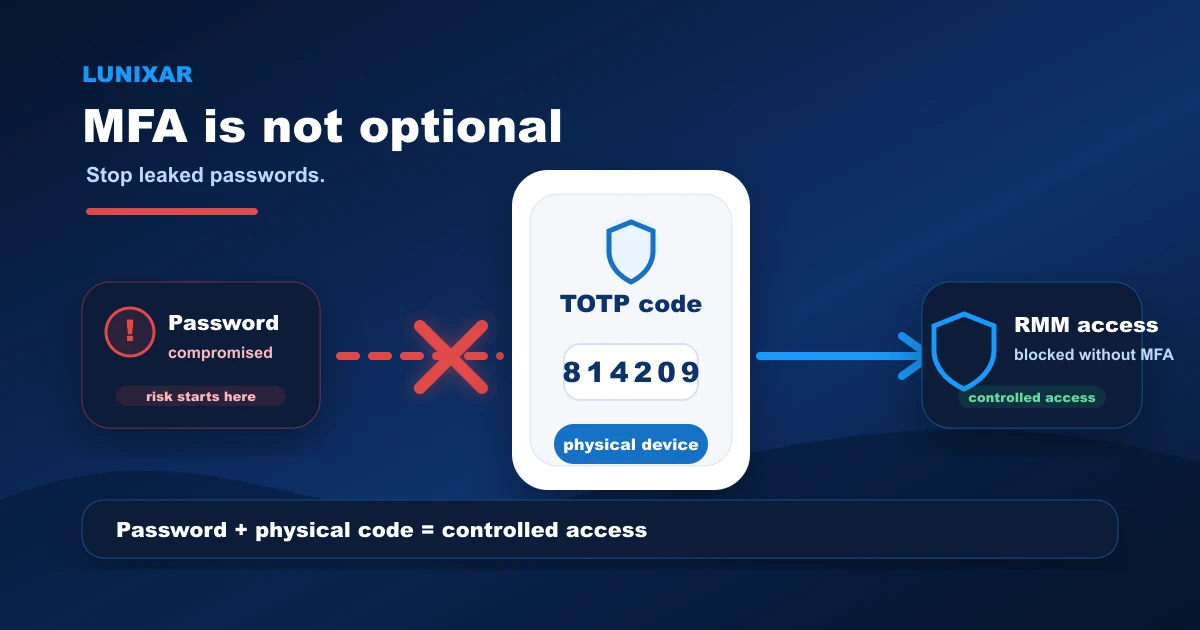

credenciais vazadas → tentativa de login no seu RMM → sem MFA no caminho → acesso à frota

O MFA corta essa cadeia antes que ela chegue ao fim.

Dica prática: verifique se você reutiliza a senha do seu RMM em outros serviços. Se sim, mude agora e ative o MFA antes de fechar esta página.

3) O que o MFA faz exatamente

Com o MFA ativo, fazer login exige duas coisas:

1. Sua senha. 2. Um código de 6 dígitos gerado pelo app autenticador, que muda a cada 30 segundos.

Mesmo que alguém tenha sua senha, sem o código do momento não consegue entrar.

E como esse código expira em segundos e é gerado localmente no seu dispositivo, não pode ser roubado da mesma forma que uma senha.

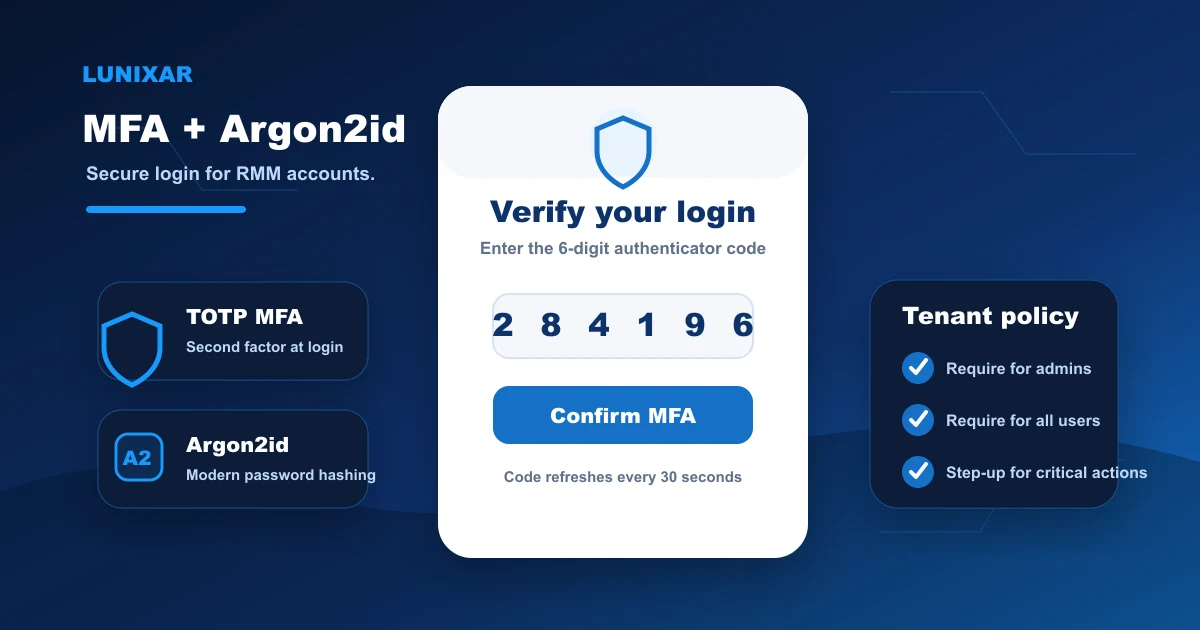

O Lunixar usa TOTP — o padrão compatível com Google Authenticator, Authy, Microsoft Authenticator e qualquer app similar.

Dica prática: use um app dedicado para os códigos TOTP, não SMS. SMS pode ser interceptado. Apps autenticadoras geram o código localmente no seu dispositivo, sem passar por uma rede de telefonia.

4) Step-up MFA: quando a sessão ativa não é suficiente

Há um cenário que a maioria das pessoas não antecipa.

Sua sessão está ativa. Você está trabalhando normalmente. E alguém que assumiu o controle do seu computador tenta executar um script em toda a frota.

O step-up MFA existe para esse cenário.

Para ações críticas — executar scripts na frota, gerar instaladores, acessar o viewer remoto — o Lunixar exige um código TOTP recente mesmo que a sessão já esteja autenticada.

É uma segunda verificação logo antes da ação mais arriscada.

Dica prática: não desative o step-up achando que "já fez login com MFA". O step-up protege situações em que a sessão está ativa, mas você não é quem está na frente da tela.

5) O que você pode ativar hoje no Lunixar

No perfil da sua conta no Lunixar, você pode:

- Ativar o MFA com qualquer app autenticadora TOTP.

- Guardar seus códigos de recuperação para emergências — armazene em local seguro, não no mesmo dispositivo.

- Configurar a política de MFA do tenant se você gerencia uma equipe: exigir só para admins ou para todos os usuários.

- Ver e revogar sessões ativas se suspeitar de acesso não autorizado.

Dica prática: ative o MFA na sua conta e depois verifique as sessões ativas. Se ver algo que não reconhece, revogue imediatamente.

Encerramento

A conta do seu RMM é o acesso mais poderoso de toda a sua operação de TI.

Protegê-la com MFA não é uma formalidade técnica.

É a decisão mais direta que você pode tomar para reduzir o risco real de uma intrusão.

O Lunixar RMM já tem MFA ativo: TOTP, step-up em ações críticas e sessões visíveis pela conta.

Se você ainda não ativou, este é o momento.