Alguien consigue tu contraseña.

Puede ser un phishing. Puede ser una filtración en algún otro servicio donde usaste el mismo correo.

Sin MFA en tu RMM, eso no es solo una contraseña comprometida.

Es acceso a terminales, scripts y cada dispositivo que administras.

1) Una cuenta de RMM no es como las demás

Una cuenta de correo comprometida es un problema.

Una cuenta de RMM comprometida es un problema en escala.

Desde ahí se pueden ejecutar scripts en toda la flota, abrir terminales en dispositivos remotos, generar instaladores y ver todo lo que está corriendo en cada equipo.

Por eso la pregunta no es si deberías proteger esa cuenta con MFA.

La pregunta es por qué esperarías para hacerlo.

Tip práctico: trata tu cuenta de RMM como tratas el acceso al servidor más crítico de tu operación. El nivel de riesgo es el mismo.

2) Las contraseñas solas ya no son suficientes

Las filtraciones de credenciales son más comunes de lo que parece.

No porque alguien haya atacado directamente a tu empresa.

Sino porque en algún otro servicio donde usaste el mismo correo y contraseña, hubo una filtración. Y cuando esas credenciales llegan a manos equivocadas, el atacante las prueba en todos lados.

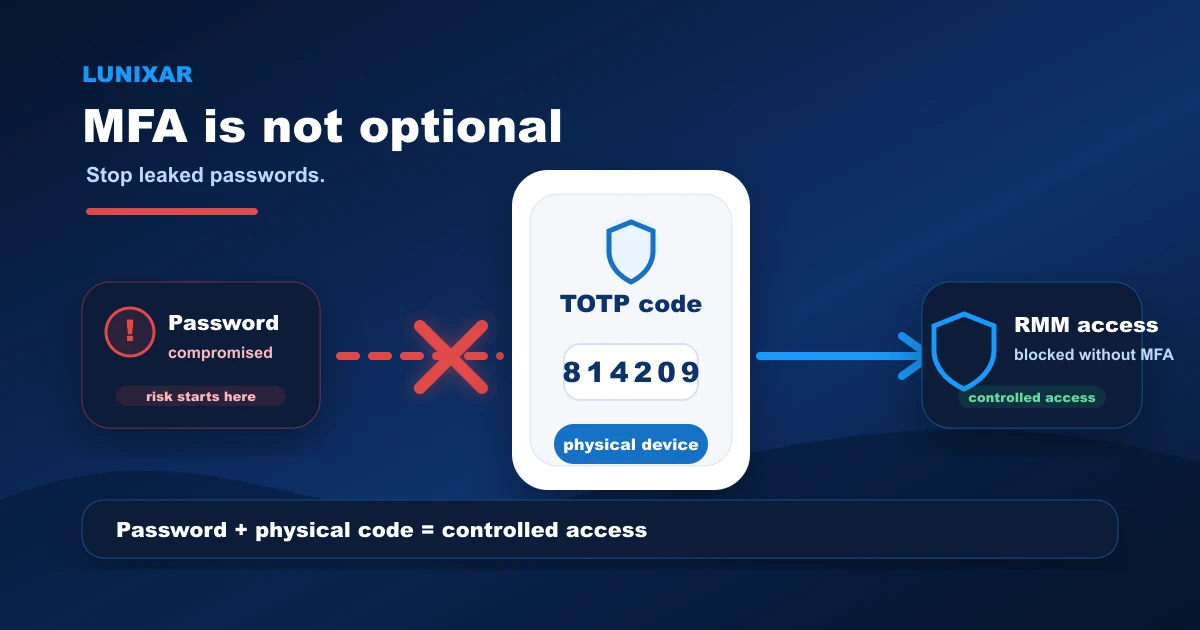

credenciales filtradas → acceso intentado en tu RMM → sin MFA, el intento funciona → acceso a la flota

El MFA corta esa cadena antes de que llegue al final.

Tip práctico: revisa si usas la misma contraseña de tu cuenta de RMM en otros servicios. Si es así, cámbiala ahora y activa el MFA antes de cerrar esta página.

3) Qué hace el MFA exactamente

Con MFA activado, iniciar sesión requiere dos cosas:

1. Tu contraseña. 2. Un código de 6 dígitos generado por tu app autenticadora, que cambia cada 30 segundos.

Incluso si alguien tiene tu contraseña, sin el código del momento no puede entrar.

Y como ese código expira en segundos y se genera localmente en tu dispositivo, no se puede robar de la misma manera que una contraseña.

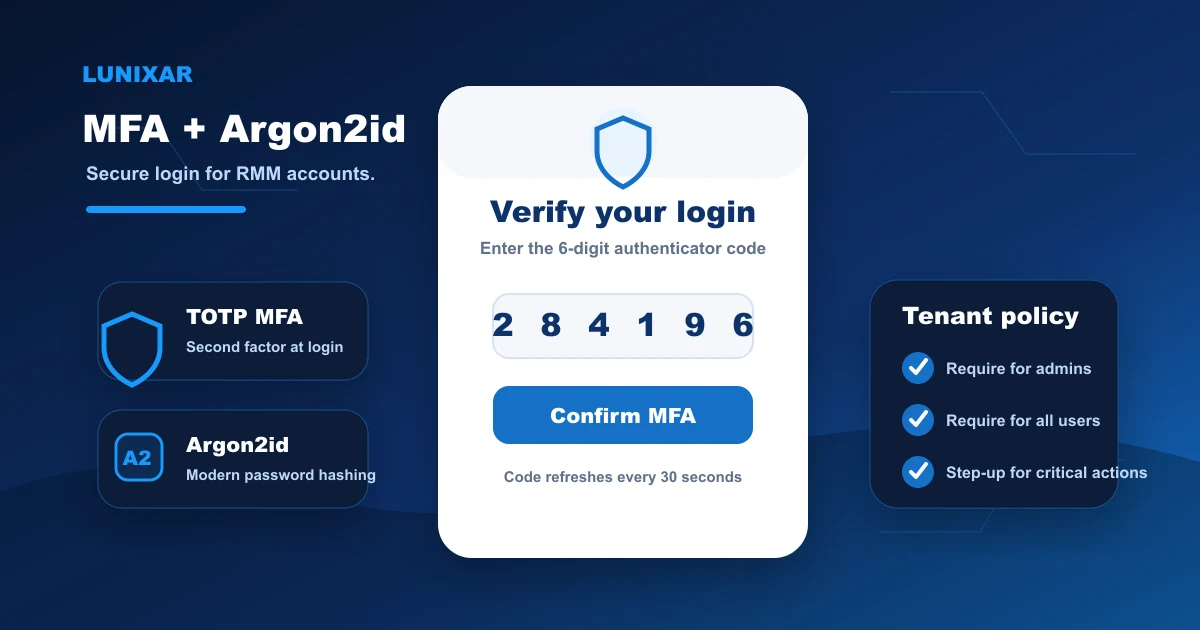

Lunixar usa TOTP, el estándar compatible con Google Authenticator, Authy, Microsoft Authenticator y cualquier app similar.

Tip práctico: usa una app dedicada para los códigos TOTP, no SMS. Los SMS son interceptables. Las apps autenticadoras generan el código localmente en tu dispositivo, sin pasar por una red de telefonía.

4) El step-up: cuando la sesión activa no es suficiente

Hay un escenario que la gente no anticipa.

Tu sesión ya está activa. Estás trabajando normalmente. Y alguien que tomó control de tu computadora intenta ejecutar un script en toda la flota.

El step-up MFA existe para ese escenario.

Para acciones críticas — ejecutar scripts en flota, generar instaladores, acceder al visor remoto — Lunixar pide un código TOTP reciente aunque la sesión ya esté autenticada.

Es una segunda verificación justo antes de la acción más riesgosa.

Tip práctico: no desactives el step-up pensando que "ya iniciaste sesión con MFA". El step-up protege de escenarios donde la sesión está activa pero tú no eres quien está frente a la pantalla.

5) Lo que puedes activar hoy en Lunixar

Desde el perfil de tu cuenta en Lunixar puedes:

- Activar MFA con cualquier app autenticadora TOTP.

- Guardar tus códigos de recuperación para emergencias — guárdalos en un lugar seguro, no en el mismo dispositivo.

- Configurar la política de MFA para tu tenant si administras un equipo: puedes requerirlo solo para admins o para todos los usuarios.

- Ver y revocar sesiones activas si sospechas que hay acceso no autorizado.

Tip práctico: activa el MFA en tu cuenta y luego revisa las sesiones activas. Si ves algo que no reconoces, revócalo de inmediato.

Cierre

Tu cuenta de RMM es el acceso más poderoso de tu operación de TI.

Protegerla con MFA no es un trámite técnico.

Es la decisión más directa que puedes tomar para reducir el riesgo real de una intrusión.

Lunixar RMM ya tiene MFA activo: TOTP, step-up en acciones críticas y sesiones visibles desde la cuenta.

Si todavía no lo tienes activado, este es el momento.