A conta de um RMM é uma das mais sensíveis em toda a operação de TI.

Quem acessa ela, acessa terminais, scripts e todos os dispositivos da frota.

Por isso o Lunixar agora tem MFA.

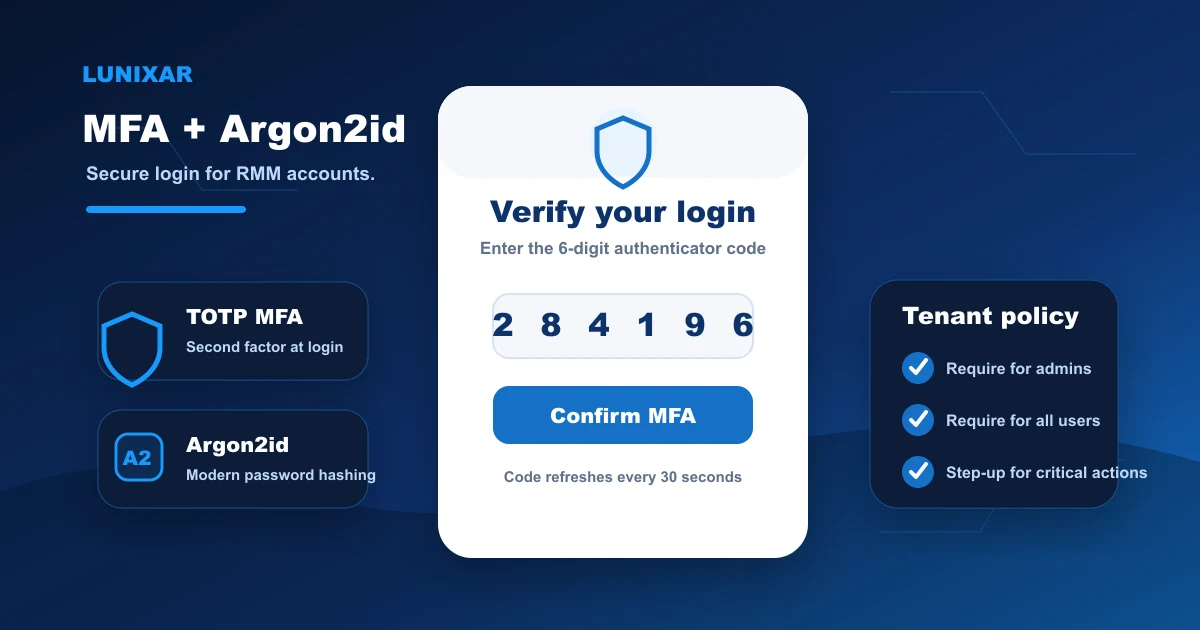

Com esta atualização, a plataforma passa a incluir autenticação de dois fatores TOTP, hash de senhas com Argon2id, política de MFA obrigatória por tenant e controle de sessões ativas.

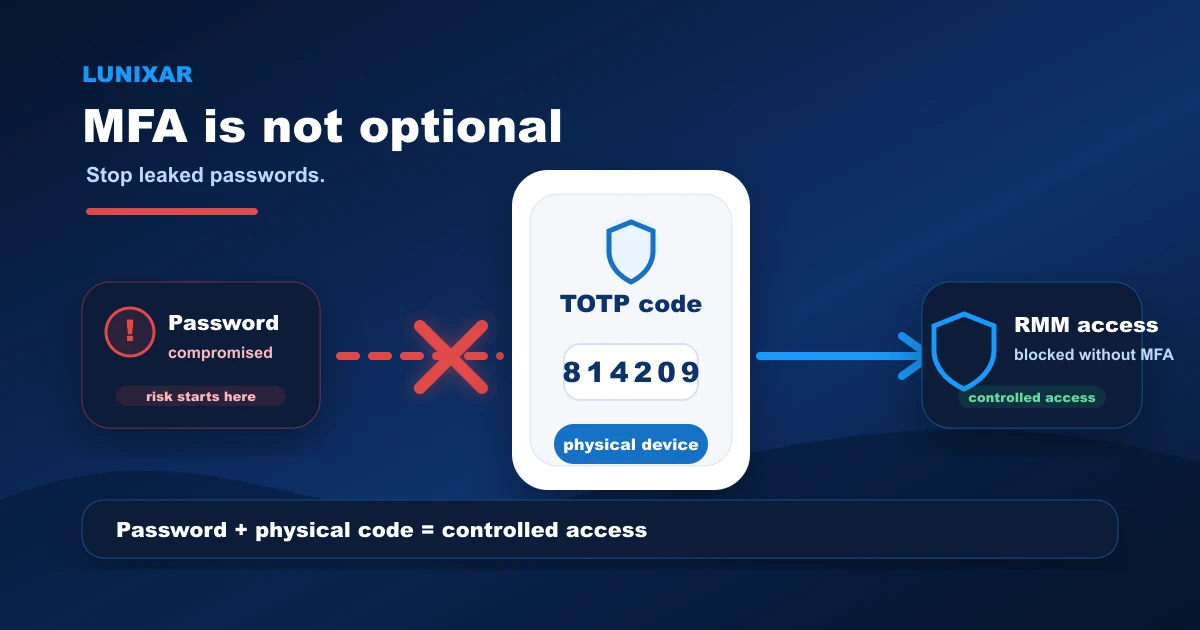

1) Por que o MFA importa em um RMM

Uma senha vazada em qualquer outro serviço pode se tornar acesso direto à sua conta Lunixar se você reutiliza credenciais ou se o e-mail for comprometido.

E quando isso acontece em uma conta de RMM, o dano não se limita a um arquivo ou e-mail.

Ele se estende a cada dispositivo que você gerencia.

Adicionar uma segunda camada de verificação no acesso não é apenas uma boa prática.

É uma decisão que reduz o risco real de forma significativa.

2) TOTP e Argon2id: o que mudou

Os usuários podem ativar autenticação de dois fatores com qualquer app autenticadora compatível com TOTP: Google Authenticator, Authy, Microsoft Authenticator ou qualquer outra.

Ao configurar o MFA, são gerados códigos de recuperação de uso único para situações de emergência.

As senhas agora são armazenadas com Argon2id, o padrão de hash mais robusto disponível hoje.

Contas antigas são migradas automaticamente para Argon2id no primeiro login bem-sucedido — sem nenhuma ação necessária.

3) Política de MFA por tenant

Os tenants têm controle sobre como o MFA se aplica na organização.

Um administrador pode configurar:

- MFA obrigatório para administradores — todos os usuários com permissões de admin devem completar o MFA.

- MFA obrigatório para todos os usuários — nenhum usuário do tenant pode fazer login sem MFA ativo.

Quando a política está ativa e o usuário ainda não configurou o MFA, o login o direciona ao fluxo de configuração antes de emitir os cookies de sessão.

4) MFA step-up em ações de alto risco

O MFA não se aplica apenas ao login.

Para ações sensíveis — executar scripts na frota, modificar usuários, gerar instaladores ou acessar o viewer remoto — a plataforma exige verificação TOTP recente antes de prosseguir.

Isso significa que, mesmo com uma sessão ativa autenticada, as ações mais críticas pedem verificação adicional antes de serem executadas.

5) Sessões ativas: visibilidade e controle

No perfil da conta, você pode ver todas as sessões ativas associadas ao seu usuário.

Cada sessão mostra informações sobre o dispositivo e a atividade recente.

Você pode revogar sessões individuais ou encerrar todas as outras com um clique — sem precisar mudar a senha.

6) O que vem a seguir

O fluxo de configuração do MFA atualmente expõe a chave manual e o URI otpauth:// para adicionar a conta no app autenticador.

Um QR code será adicionado em uma próxima atualização para simplificar esse processo.

Fechamento

Com esta atualização, o acesso ao Lunixar passa a ser protegido por uma segunda camada de verificação real.

TOTP, Argon2id, política por tenant, step-up em ações críticas e sessões revogáveis pela conta.

Tudo ativo hoje, sem configuração adicional para começar a usar.

Como transformar MFA em uma rotina operacional

A mudança técnica só funciona se também virar processo. Para MSPs e equipes de TI, o caminho prático é dividir a adoção em etapas: primeiro administradores, depois usuários com permissões sensíveis e por fim o restante do tenant.

Essa adoção deve vir junto com revisão de sessões ativas, códigos de recuperação documentados e uma regra clara para ações de alto risco. Se uma conta pode executar scripts, gerar instaladores ou abrir acesso remoto, ela deve ter MFA antes de operar em produção.