La cuenta de un RMM es una de las más sensibles en toda la operación de TI.

Quien accede a ella, accede a los terminales, los scripts y los dispositivos de toda la flota.

Por eso Lunixar ahora tiene MFA.

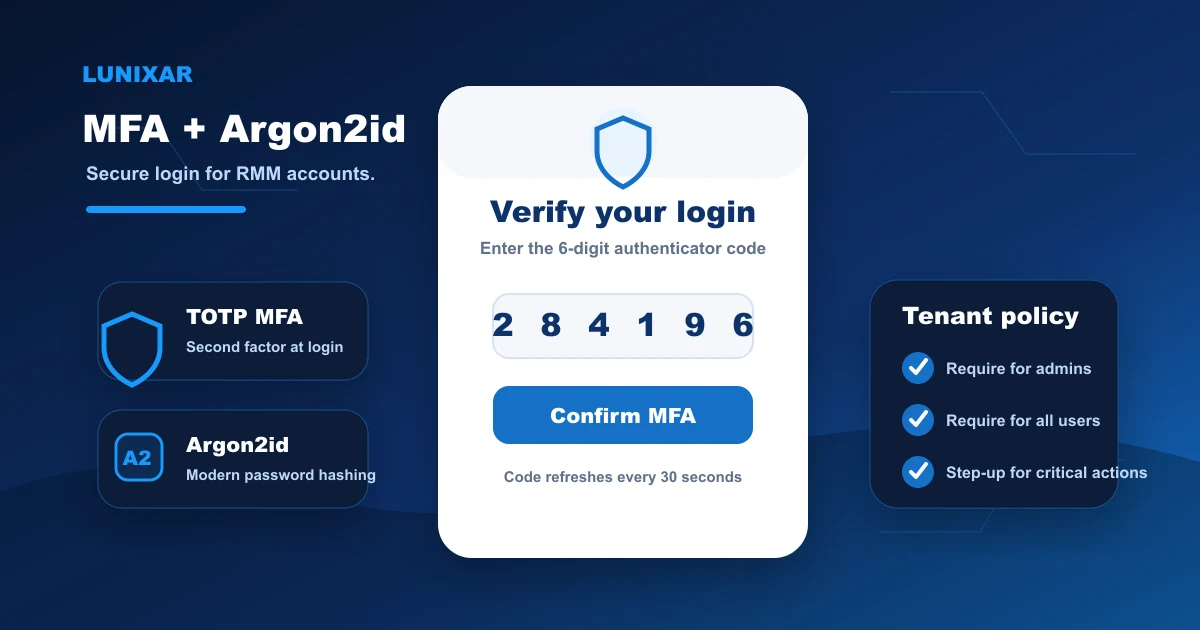

Con esta actualización, la plataforma incorpora autenticación de dos factores TOTP, hashing de contraseñas con Argon2id, política de MFA obligatoria por tenant y control de sesiones activas.

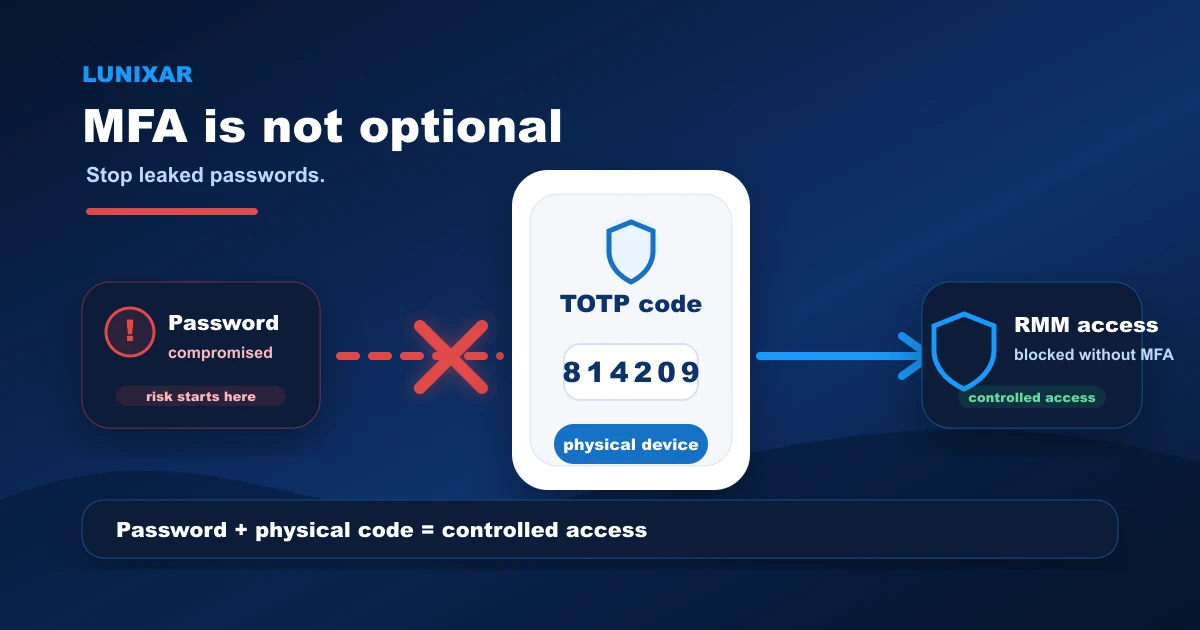

1) Por qué el MFA importa en un RMM

Una contraseña filtrada en cualquier otro servicio puede convertirse en acceso directo a tu cuenta de Lunixar si reutilizas credenciales o si el correo se ve comprometido.

Y cuando eso pasa en una cuenta de RMM, el daño potencial no se limita a un archivo o a un correo.

Se extiende a cada dispositivo que administras.

Por eso agregar una segunda capa de verificación en el acceso no es solo una buena práctica.

Es una decisión que reduce el riesgo real de forma significativa.

2) TOTP y Argon2id: qué cambió en el acceso

Desde esta actualización, los usuarios pueden activar autenticación de dos factores con cualquier app de autenticador compatible con TOTP: Google Authenticator, Authy, Microsoft Authenticator o cualquier otra.

Al configurar el MFA se generan códigos de recuperación de un solo uso para situaciones de emergencia.

Las contraseñas ahora se almacenan con Argon2id, el estándar de hashing más robusto disponible hoy.

Las cuentas antiguas se migran automáticamente a Argon2id en el primer login exitoso, sin ninguna acción requerida.

3) Política de MFA por tenant

Los tenants tienen control sobre cómo aplica el MFA dentro de su organización.

Un administrador puede configurar:

- MFA obligatorio para administradores — todos los usuarios con permisos de admin deben completar MFA.

- MFA obligatorio para todos los usuarios — ningún usuario dentro del tenant puede iniciar sesión sin MFA activo.

Cuando la política está activa y un usuario todavía no tiene MFA configurado, el login lo lleva directamente al flujo de configuración antes de emitir las cookies de sesión.

4) Step-up MFA en acciones de alto riesgo

El MFA no solo aplica al login.

Para acciones sensibles como ejecutar scripts en flota, modificar usuarios, generar instaladores o acceder al visor remoto, la plataforma requiere que el usuario confirme su identidad con un código TOTP reciente.

Esto significa que incluso si una sesión activa ya está autenticada, las acciones más críticas piden verificación adicional antes de ejecutarse.

5) Sesiones activas: visibilidad y control

Desde el perfil de cuenta, ahora puedes ver todas las sesiones activas asociadas a tu usuario.

Cada sesión muestra información sobre el dispositivo y la actividad reciente.

Puedes revocar sesiones individuales o cerrar todas las demás con un solo clic, sin necesidad de cambiar la contraseña.

6) Lo que sigue

El flujo de configuración de MFA actualmente expone la clave manual y el URI otpauth:// para agregar la cuenta en la app autenticadora.

En una próxima iteración se agregará un código QR para simplificar ese proceso.

Cierre

Con esta actualización, el acceso a Lunixar pasa a estar protegido por una segunda capa de verificación real.

TOTP, Argon2id, política por tenant, step-up en acciones críticas y sesiones revocables desde la cuenta.

Todo activo hoy, sin configuración adicional para empezar a usarlo.

Cómo convertir MFA en una rutina operativa

El cambio técnico sólo funciona si también se vuelve parte del proceso. Para MSPs y equipos de TI, la recomendación práctica es separar la adopción en tres momentos: primero administradores, luego usuarios con permisos sensibles y finalmente el resto del tenant.

Esa adopción debe acompañarse con revisión de sesiones activas, recuperación documentada y un criterio claro para acciones de alto riesgo. Si alguien puede ejecutar scripts, generar instaladores o abrir acceso remoto, esa cuenta debe estar protegida por MFA antes de operar en producción.